Son muchas las tecnologías que, planteadas hace décadas, han vivido una fuerte aceleración en los últimos años, pasando del papel teórico o incluso de la fantasía de la ciencia-ficción a una realidad tangible que, en el caso de la inteligencia artificial y la computación cuántica, apunta a desarrollarse más aún en un breve plazo de tiempo. Inteligencia artificial y computación cuántica son dos de las áreas llamadas a cimentar el paradigma tecnológico de los próximos años. Y, como consecuencia, su desarrollo afectará a otros campos, tanto de la tecnología como de los negocios y de la propia sociedad. Entre ellos, el de la ciberseguridad. El impacto que pueden tener la inteligencia artificial y la computación cuántica en la seguridad informática todavía es difícil de precisar; sin embargo, ya conocemos algunas aplicaciones de estas tecnologías en este campo, con las posibilidades y riesgos que ello conlleva.

Las aplicaciones de la inteligencia artificial

Antes de nada, hay que partir de la base de que el concepto de inteligencia está muy ligado al de ciberseguridad. Podríamos hablar incluso de ciberseguridad inteligente: dotar de inteligencia a las funciones de seguridad, entendiendo cómo piensan nuestros atacantes y tomando decisiones basándonos en información, para que nuestros sistemas sean más eficaces y eficientes.

Dicho esto, cuando hablamos de inteligencia artificial lo hacemos de un sistema capaz de desarrollar funciones cognitivas, tradicionalmente exclusivas de los seres humanos, como razonar, aprender o proponer soluciones a determinados problemas. ¿Qué papel particular puede jugar este tipo de inteligencia en lo relativo a la seguridad?

La inteligencia artificial se lleva usando en las soluciones de seguridad desde hace décadas y, a día de hoy, sus aplicaciones son numerosas. Josep Albors, director de Investigación y Concienciación de ESET España, explica que “principalmente está orientada a la detección automatizada de amenazas. Si bien su implementación no es perfecta, ayuda a detectar la gran cantidad de amenazas que se propagan a diario, permitiendo así que los analistas de malware e investigadores se centren en aquellas amenazas más destacables”.

Además de la identificación de amenazas, también se emplea en la gestión de vulnerabilidades. Sistemas de detección por comportamiento como UEBA permiten identificar comportamientos anómalos que indican actividad de los ciberdelincuentes, incluso antes de tener los parches que corrigen las vulnerabilidades.

Asimismo, es muy útil para la autenticación de usuarios. La IA puede identificar el uso de identidades falsas o los ataques de fuerza bruta, levantando una barrera adicional frente al acceso fraudulento a nuestros servicios, que complementa los actuales sistemas de verificación de la identidad de los usuarios y eleva así tanto la protección de los mismos como la de nuestros propios sistemas.

En cuanto a la seguridad de los data centers, ayuda a optimizar y monitorizar los centros de procesamiento de datos esenciales. Esto mejora el aprovechamiento de estos recursos y reduce riesgos como los de interrupción de los servicios o ejecución de software malicioso, además de contribuir a detectar amenazas y comportamientos anómalos.

Sobre la seguridad en las redes, la utilidad de la IA se basa sobre todo en el aprendizaje de patrones de comportamiento del tráfico en la red. Ello permite determinar qué políticas de seguridad deben aplicarse, además de tomar mejores decisiones frente al comportamiento de los usuarios, identificar qué procesos corresponden a cada aplicación y agrupar cargas de trabajo.

También ayuda a clasificar automáticamente la información por su nivel de criticidad, a fin de garantizar el compliance y ajustarse a las regulaciones de privacidad como el GPDR.

Por último, también facilita el bloqueo de bots a partir del análisis de su comportamiento, clasificando la actividad de estos falsos usuarios para limitar su acción. Esto supone un freno a la actividad maliciosa de los bots.

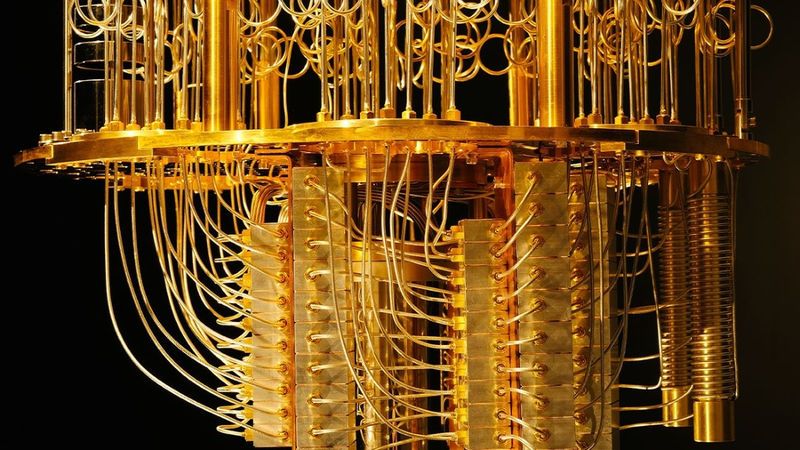

Cómo impacta la computación cuántica

Aunque en un estado de desarrollo mucho más incipiente que la inteligencia artificial, la computación cuántica, esto es, la que utiliza como unidad mínima de información los qubits -bits que pueden existir en múltiples estados a la vez, representando el valor 1, el 0 o el 1 y 0 simultáneamente-, ya es una apuesta real de gobiernos y corporaciones como Google o IBM. Los ordenadores cuánticos, mucho más rápidos y potentes que los convencionales, todavía están bastante limitados a los laboratorios de investigación, con escasos modelos y aplicaciones comerciales, pero ya se apuntan algunos de sus usos.

En lo referente a la ciberseguridad, el principal campo de aplicación de la computación cuántica sería la criptografía, explica Albors. La criptografía o encriptación cuántica se basa en los principios de la mecánica cuántica para garantizar la confidencialidad total de la información transmitida, mientras que la criptografía tradicional basa su seguridad en el intercambio de claves consideradas seguras.

La criptografía cuántica aprovecha los múltiples estados cuánticos para encriptar mensajes de forma que nunca puedan ser leídos por alguien distinto a su destinatario. El emisor y el receptor intercambian mediante un complejo protocolo una serie de qubits, codificados normalmente en fotones, a través, por ejemplo, de una fibra óptica. Esto permite establecer una clave secreta completamente segura, ya que, según los principios de la mecánica cuántica, cualquier intento de observación externo de un qubit será detectado por el receptor.

Para establecer ese protocolo de encriptamiento se necesitan dos elementos. El primero es un algoritmo, que actúa sobre el mensaje para encriptarlo y desencriptarlo y es conocido por las dos partes que intercambian la información; de hecho, puede ser incluso público. El segundo es una clave que asegura que el proceso de envío del mensaje se mantenga privado. La clave puede ser la misma para emisor y receptor, en el caso de los protocolos simétricos, o pueden usarse claves diferentes, en los protocolos asimétricos.

La distribución cuántica de claves (DCC o QKD por sus siglas en inglés) permite crear y distribuir claves de manera segura entre las dos partes que comparten un canal cuántico, utilizando los principios de la mecánica cuántica. Así, las dos partes pueden generar una clave secreta aleatoria compartida que solo ellos conocen y se usa para cifrar y descifrar mensajes. Gracias al empleo de superposiciones cuánticas o entrelazamiento cuántico y transmisión de información en estados cuánticos, se obtiene un estado cuántico inicial que se altera en cuando un tercero intenta obtener conocimiento de la clave. Esto otorga una máxima seguridad al intercambio de información.

La extracción de la clave se centra en dos principios: la reconciliación de información y la amplificación de la confidencialidad. La reconciliación de información es una forma de corrección de errores realizada entre las claves de ambas partes para garantizar que ambas sean idénticas. La amplificación de privacidad es una suerte de compresión usada para reducir la información parcial que puede tener un tercero sobre la clave. Usa la clave inicial para producir una nueva clave más corta, de forma que el posible espía tenga una información insignificante sobre esa nueva clave.

Este desarrollo de la criptografía cuántica es de suma importancia puesto que, con los actuales métodos de cifrado basados en la complejidad de la clave, el desarrollo de computadores cuánticos, capaces de realizar en unos minutos operaciones que a un ordenador convencional le llevarían miles de años, permitiría romper claves actualmente seguras.

Llegaríamos así a la criptografía poscuántica, es decir, la que se basa en algoritmos criptográficos resistentes a ataques efectuados mediante computación cuántica. Ya se están diseñando algoritmos resistentes para adelantarse a la futura amenaza que suponen ordenadores cuánticos capaces de atacar cualquier algoritmo criptográfico real. Entre ellos, se encuentran los basados en códigos de corrección de errores, en funciones hash o de extracto, en retículos, en funciones multivariables (polinomios que tienen más de una variable) o en isogenia.

Qué posibilidades ofrecen al desarrollo de la ciberseguridad

Puede decirse que la combinación de la inteligencia artificial y la computación cuántica va a ser una combinación transformacional. El uso de algoritmos cuánticos en aplicaciones de IA va a permitir un aprendizaje acelerado, que derivará en una tecnología nueva: el machine learning cuántico. Como consecuencia, habrá algoritmos más precisos, sistemas que se entrenan a sí mismos y manejo de volúmenes ingentes de datos.

¿Qué aplicaciones tendrá todo ello en el desarrollo de la ciberseguridad? Albors apunta que “principalmente, ahorrarán mucho trabajo a la hora de automatizar procesos de detección y permitirán liberar de tareas rutinarias a los especialistas encargados de analizar aquellas amenazas sofisticadas que aparecen de forma periódica”.

En el caso de la inteligencia artificial, aunque todavía tiene mucho por explotar, su potencia, superior en algunos aspectos a la del intelecto humano, podrá utilizarse más ampliamente para mejorar la prevención, la capacidad de reacción y la recuperación de sistemas y servicios.

Así, según pronostica el Real Instituto Elcano, los profesionales de la seguridad podrán emplear la IA para abordar con más eficacia los cada vez más complejos sistemas tecnológicos: Internet de las Cosas, industria 4.0, infraestructuras inteligentes, junto a la creciente cantidad de datos generados por estos.

El principal reto que encara la ciberseguridad es el continuo cambio de las amenazas: continuamente aparecen nuevas vulnerabilidades, ataques y elementos maliciosos, y no es fácil intentar estar por delante de los ciberatacantes. Aquí la inteligencia artificial jugaría un papel relevante con métodos que faciliten el análisis y la toma de decisiones en tiempo real para lograr una rápida detección y reacción ante ciberataques. También se está usando para desarrollar sistemas autoadaptables y que puedan automatizar las respuestas ante ciberamenazas.

En este sentido, la Agencia Europea de Seguridad de las Redes y de la Información (ENISA) recomienda seguir investigando acerca del uso de la IA en la inteligencia de ciberamenazas, para reducir el número de pasos manuales en los análisis que se realizan y validar dichos análisis en todo el ciclo de vida de la gestión y mitigación de los riesgos de seguridad.

Dada esta interacción, por tanto, las estrategias de ciberseguridad e inteligencia artificial deberían coordinarse para desplegar sistemas basados en IA que consideren tanto la seguridad del dato, como la del modelo.

Yendo a los beneficios que puede aportar la computación cuántica, serían principalmente los derivados de crear nuevos esquemas de clave pública extremadamente difíciles de romper. Todo parece indicar que los ordenadores cuánticos y los tradicionales convivirán durante bastante tiempo, por lo que los primeros podrían emplearse para desarrollar soluciones de comunicación segura usadas por sistemas de los dos tipos. De hecho, ya se están desarrollando algoritmos concretos.

La seguridad de estos sistemas de comunicación estaría basada en mecanismos criptográficos que protegen contra cualquier espionaje y aseguran que la información transmitida no pueda quedar a la vista de un agente externo. Si tenemos en cuenta que los computadores cuánticos estarían solo al alcance de entidades reconocidas, como gobiernos y compañías, al menos inicialmente, no es descabellado pensar que serían más las aplicaciones destinadas a proteger la seguridad que las creadas para hacer un uso malicioso de las posibilidades de esta tecnología.

Los riesgos de un universo inteligente y cuántico

Todas las herramientas, antiguas y modernas, pueden usarse para construir o para destruir, y las nuevas tecnologías como la inteligencia artificial y la computación cuántica no son una excepción. Hemos visto qué beneficios pueden aportar a la hora de mejorar la seguridad cibernética, pero también debemos poner el foco en los riesgos que pueden acarrear. Algunos son nuevos, otros son una ampliación de los ya existentes, pero ninguno debe perderse de vista.

En lo referente a los riesgos que podría implicar la inteligencia artificial en términos de ciberseguridad, los delincuentes están comenzando a utilizarla para perpetrar diferentes tipos de ataques. “De la misma forma que la industria de la seguridad viene aplicando estas tecnologías, los atacantes también las aplican en sus amenazas. Llevamos años comprobando cómo el uso de inteligencia artificial se aplica a ciertas campañas de malware, ya sea para preparar mensajes de phishing más convincentes como para tratar de evadir las soluciones de seguridad, algo que muy probablemente siga incrementándose en el futuro”, alerta Josep Albors.

A día de hoy, la propagación de deep fakes (imágenes o vídeos manipulados utilizando redes neuronales) y noticias falsas es el uso fraudulento más conocido de la IA. Pero, según un estudio de Europol, UNICRI y Trend Micro, también se podría emplear para lanzar ataques de ingeniería social a gran escala y campañas de desinformación, así como ataques de ransomware más sofisticados.

También es posible que la IA sirva para desarrollar un malware de rastreo de documentos que haga los ataques más eficientes, o contribuya a eludir los controles biométricos, como el reconocimiento de imagen y voz. E incluso para contaminar los propios conjuntos de datos de los que se alimentan los algoritmos de aprendizaje automático, identificando puntos ciegos en las reglas de detección.

Respecto al impacto negativo del desarrollo de la computación cuántica, Albors ve motivos para la preocupación: “De aplicarse los ataques teóricos que se han mostrado desde hace décadas, todos los algoritmos criptográficos más importantes que se usan en la actualidad quedarán (virtualmente) obsoletos. Actualmente, el único factor de mitigación es la falta de un ordenador cuántico lo suficientemente potente como para ejecutar este tipo de ataque contra los parámetros que los algoritmos criptográficos usan en la actualidad”.

No obstante, son muchos los que alertan de que los ciberdelincuentes podrían contar con capacidades cuánticas en 10 años. Ello obliga a empresas y gobiernos a avanzar en el desarrollo de claves y sistemas de cifrado mucho más sólidos que los actuales y a aprovechar las posibilidades de este tipo de computación en el campo de la ciberseguridad. El Español citaba hace unos meses a la investigadora Eleanor Rieffel, del Centro de Investigación Ames de la NASA, y su recomendación de adoptar tamaños de clave más grandes para evitar esta amenaza. Y personajes tan relevantes como Joseph Broz, director ejecutivo del Consorcio de Desarrollo Económico Cuántico (QED-C), o Eric Schmidt, antiguo director ejecutivo de Google, urgen a las empresas a empezar a planificar desde ya su estrategia de seguridad cuántica.