Los datos más buscados por los ciberdelincuentes son las credenciales de los usuarios, es decir, los nombres de usuario, correos electrónicos y las contraseñas que permiten acceder a una web o aplicación. Así lo pone de manifiesto la nueva entrega del informe Bitdefender Threat Debrief (BDTD), que analiza mensualmente la evolución de las ciberamenazas a nivel global y revela que el 62% de las alertas de seguridad identificadas por la telemetría de la compañía de ciberseguridad durante el primer semestre de este año estuvieron relacionadas con filtraciones de credenciales.

Las credenciales posibilitan a los ciberdelincuentes poder suplantar la identidad de los usuarios y tener acceso a los sistemas que más les interesen. Además, muchas de las que se roban se venden en la Dark Web, donde cualquier persona puede adquirirlas de forma muy sencilla.

Mediante técnicas de spyware, los ciberdelincuentes pueden acceder tanto a ordenadores personales como a dispositivos móviles Apple y Android para robar la información de inicio de sesión y ponerla a la venta rápidamente, por lo que la mayor parte de los datos con los que se trafica están actualizados, explica Bitdefender. Según su último informe, el teletrabajo hace que muchos dispositivos que se emplean para actividades profesionales queden fuera del control de los servicios de IT de las empresas y que un número elevado de ellos no cuente con las actualizaciones de seguridad necesarias para poder protegerse adecuadamente.

Cómo prevenir la filtración de credenciales

Para ayudar a los usuarios a evitar sufrir este ciberriesgo, el informe de Bitdefender recomienda aplicar las siguientes medidas de seguridad:

1. Aplicar la autenticación multifactor.

2. Limitar el uso de correos electrónicos profesionales a las cuentas corporativas.

3. Reforzar la seguridad de las contraseñas:

- Usar un gestor de contraseñas

- La longitud de la contraseña es muy importante. Asegurarse de que tenga entre 12 y 14 caracteres.

- Añadir complejidad a las contraseñas incluyendo letras mayúsculas y minúsculas, números y símbolos. La longitud de la contraseña es más importante que la complejidad, pero la combinación de estos dos factores logra que resulten más difíciles de descifrar. Añadir complejidad no resulta difícil. Por ejemplo, se pueden seleccionar algunas palabras al azar, intercambiando números y símbolos por letras. Así, “Halloween Shoes Car” se convierte en H@l10w3en$4oe&c@R.

- No utilizar la misma contraseña en varias cuentas.

- Actualizar/cambiar las contraseñas, al menos, cada 90 días.

4. Siempre que sea posible, habilitar la autenticación sin contraseña utilizando protocolos como OIDC (OpenID Connect).

5. Implementar filtros de reputación de IP/URL para bloquear el acceso a sitios peligrosos.

6. Rastrear la Dark Web en busca de credenciales filtradas mediante servicios de ciberinteligencia.

Existen unas 200 familias de ransomware y WannaCry es la más potente

En su informe Bitdefender Threat Debrief (BDTD), la firma de ciberseguridad analiza mensualmente las detecciones de ransomware identificadas por sus motores antimalware estáticos. En este estudio se tienen en cuenta el número de casos totales identificados, no el número de infecciones que finalmente se producen o la cuantía económica de las infecciones.

Durante el primer semestre de 2022, ha identificado la existencia de unas 200 familias de ransomware. Ha habido meses en los que se ha superado esta cifra, como febrero, en el que se detectaron 244 familias activas, mientras que en otros meses no se llegó, como junio, en el que se identificaron 192. Esta variación entra dentro de lo normal y depende de las campañas activas en cada momento en los diferentes países, apunta la compañía.

Entre todas estas familias, la más potente es con diferencia WannaCry. Le siguen GrandCrab, Robin y Cerber, y entre las cuatro se reparten la mayor parte de la tarta del ransomware a nivel mundial.

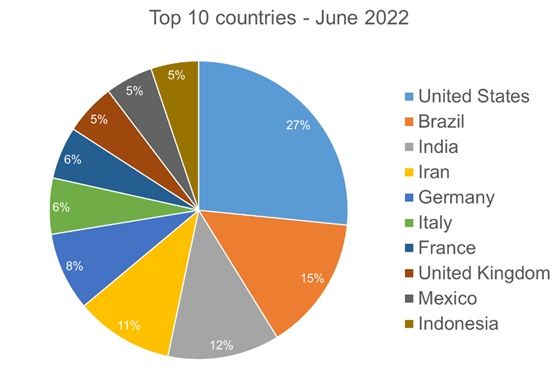

Pese a que el ransomware es una amenaza que afecta a casi todo el mundo -cada mes se detecta actividad de ransomware en alrededor de 150 países-, las naciones más afectadas son casi siempre las mismas: Estados Unidos, Brasil, India, Irán y Alemania. Asimismo, las organizaciones que más sufren estos ciberataques pertenecen a múltiples sectores de actividad, aunque las que más los padecen son las empresas de telecomunicaciones, tecnología, educación y administración pública.

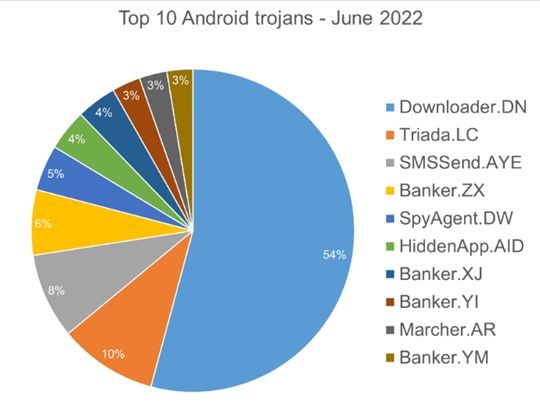

Los principales troyanos de Android

Bitdefender también analiza en su informe cuáles son los principales troyanos que atacan a dispositivos Android. Al igual que sucede con las familias de ransomware, suele haber pequeñas variaciones y siempre se repiten unos pocos nombres. Entre ellos destaca Downloader.DN y le siguen Triada.LLC, SMSSend.AYE y Banker.ZX.

En junio de 2022, el último mes analizado en el estudio de Bitdefender, los troyanos bancarios dominantes fueron:

- Downloader.DN: consigue añadir adware y malware a aplicaciones de Google App Store.

- Triada.LC: malware que recopila información confidencial de un dispositivo para enviarla a un servidor C&C malicioso.

- SMSSend.AYE: malware que recopila los mensajes entrantes y salientes del usuario y los reenvía a un servidor de comando y control (C&C).

- Banker.ZX: aplicaciones que se disfrazan de aplicaciones bancarias y pueden imitar una conversación con el servicio de atención al cliente. Cuando el malware se ejecuta por primera vez, solicita permisos para acceder a contactos, micrófono, geolocalización y cámara. Una vez que se otorgan los permisos, el malware puede recibir comandos del servidor C&C para filtrar datos confidenciales del teléfono.

- SpyAgent.DW: aplicaciones que filtran datos confidenciales como mensajes SMS, registros de llamadas, contactos o ubicación GPS.

Los ataques de phishing homógrafo

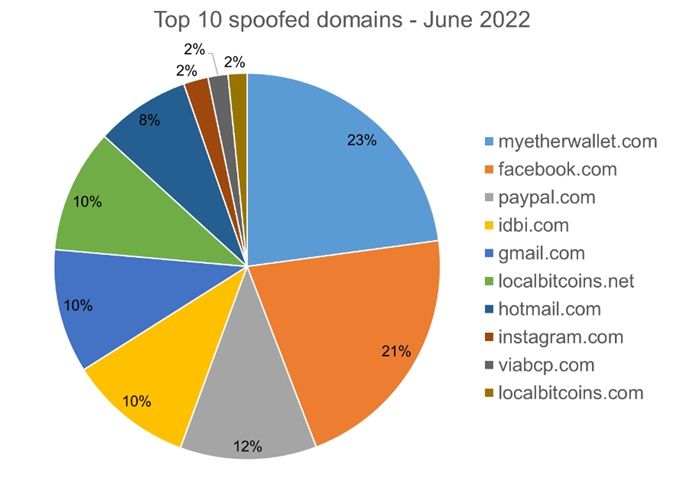

Otro de los focos de este estudio sobre la evolución de las ciberamenazas son los ataques de phishing homógrafo, los cuales tratan de engañar a los usuarios suplantando los dominios de internet más conocidos.

Durante el pasado mes de junio, myetherwallet.com, facebook.com y paypal.com fueron los tres dominios más suplantados por otros falsos y muy parecidos a los originales mientras que durante el primer semestre del año, también han sido objetivo de esta práctica otros dominios como Gmail.com, Google.com o Hotmail.com.