Desde principios de 2022 los ciberdelincuentes están utilizando varias plantillas para hacerse pasar por las fuerzas y cuerpos de seguridad españoles e internacionales, según advirtió ESET a finales del pasado mes de marzo. Entonces, señaló que estas amenazas se estaban sucediendo mediante el correo electrónico, tanto en nuestro país como en otros territorios, y que los piratas incluso se estaban atreviendo a hacerse pasar por la agencia policial de la Unión Europea, Europol.

Por aquellas fechas, en España también circuló una campaña de phishing que suplantaba a la Policía Nacional utilizando una de estas plantillas, muy parecidas entre ellas y que los hackers adaptan cambiando el nombre del cuerpo policial para acusar al destinatario de haber cometido varios delitos. Así, tratan de sembrar el suficiente miedo entre sus potenciales víctimas para que contesten al e-mail y accedan a sus peticiones, y ESET ha alertado este miércoles una nueva campaña que sigue el mismo esquema y que nuevamente suplanta a la Policía Nacional.

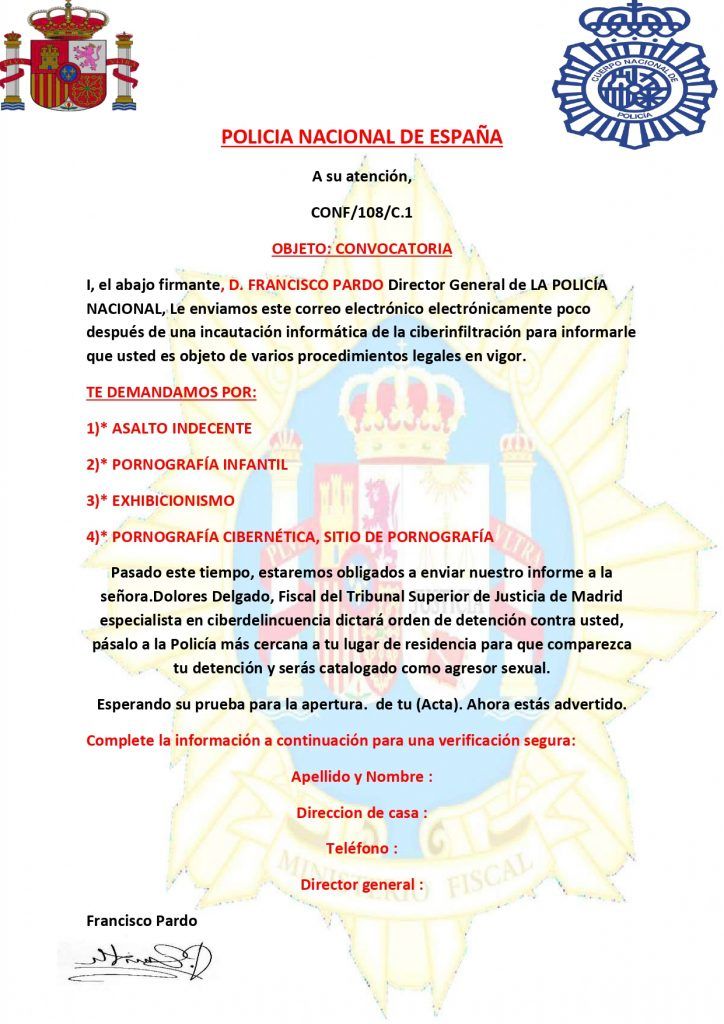

Según explica, el correo electrónico que se está difundiendo incluye una falsa convocatoria de la Policía Nacional al receptor por supuestos delitos que ha cometido. ESET aporta este ejemplo, en el que se notifica al usuario de un supuesto procedimiento legal en su contra por asalto indecente, pornografía infantil, exhibicionismo y pornografía cibernética-sitio de pornografía.

Comparando con la campaña de marzo, vemos que esta también informaba al usuario de un supuesto procedimiento legal en su contra, pero que las plantillas no son exactamente la misma. Los delitos son ligeramente distintos –en marzo eran la posesión de material pornográfico o por delitos de pedofilia, ciberpornografía y exhibicionismo- y mientras que en marzo se pedía al usuario que enviara sus justificaciones por correo electrónico para que puedan ser examinadas y verificadas en un plazo estricto de 48 horas, ahora se le solicita que facilite varios datos personales (nombre y apellido, dirección de casa, teléfono y dirección general) para una "verificación segura".

Pero el objetivo de este tipo de campañas sigue siendo el mismo. "Básicamente, esperan que, tras recibir esta comunicación, contesten al correo proporcionando la información de contacto solicitada para, después, escribirles otro email donde se ofrece una solución pactada que incluye el pago de varios miles de euros", apunta ESET.

La firma de ciberseguridad también avisa que no sería extraño que estas campañas se sigan repitiendo a pesar de que el número de víctimas sea bajo, ya que el coste de preparar y lanzar estas campañas es bastante bajo.

Por ello, insta a los usuarios a mantenerse tranquilos si reciben un e-mail de este tipo, a no seguir de forma impulsiva las indicaciones por el pánico que pueden generar y a que traten de contrastar la veracidad de estas informaciones, si es necesario acudiendo a la comisaría más cercana. "De esta forma, no solo saldremos de dudas, sino que pondremos sobre aviso a las autoridades para que puedan informar de esta suplantación de su identidad".