Check Point ha advertido que su división de Inteligencia de Amenazas ha descubierto un nuevo dropper que se está difundiendo en la Play Store de Google. Según explica la empresa de ciberseguridad, un dropper es un programa malicioso diseñado para introducir otro malware en el dispositivo de la víctima y este está integrado en 10 apps de Google Play Store que abarcaban funciones como la grabación de la pantalla o la VPN.

"Apodado 'Clast82' por los investigadores, el dropper ejecuta un malware de segunda fase que proporciona al ciberdelincuente un acceso intrusivo a las cuentas bancarias de las víctimas, así como el control total de sus móviles", señala la firma de ciberseguridad, y detalla:

"Clast82' introduce el malware-as-a-service AlienBot Banker, un malware de segunda fase que ataca a las aplicaciones bancarias eludiendo su factor de doble de autenticación. Además, 'Clast82' está compuesto por un troyano de acceso remoto móvil (MRAT) capaz de controlar el dispositivo con TeamViewer con lo que cibercriminal tiene acceso al como si lo tuviera en sus manos".

¿Cómo actúa el dropper Clast82?

Los investigadores han precisado cuál es el método de ataque que utiliza Clast82:

- La víctima descarga una aplicación maliciosa desde Google Play, que contiene el dropper Clast82.

- Clast82 se comunica con el servidor de C&C para recibir la configuración.

- Clast82 descarga en el dispositivo Android un payload recibido por la configuración, y lo instala - en este caso, el AlienBot Banker.

- Los ciberdelincuentes acceden a las credenciales bancarias de la víctima y proceden a controlar el terminal por completo.

Cómo evita ser detectado por Google Play Protect

Siguiendo la información de Check Point, Clast82 utilizó estas dos técnicas para evitar ser detectado por Google Play Protect:

- Firebase (propiedad de Google) como plataforma para la comunicación del C&C: durante el periodo de evaluación de Clast82 en Google Play, los ciberdelincuentes cambiaron la configuración a nivel de comando y control utilizando Firebase. A su vez, el cibercriminal "desactivó" el comportamiento malicioso de Clast82 durante el periodo de evaluación por parte de Google.

- GitHub como plataforma de alojamiento de terceros para descargar el payload: para cada aplicación, el cibercriminal ha creado un nuevo usuario en la tienda de Google Play, junto con un repositorio en la cuenta de GitHub del cibercriminal, lo que le permite distribuir diferentes payloads a los dispositivos infectados por cada aplicación maliciosa.

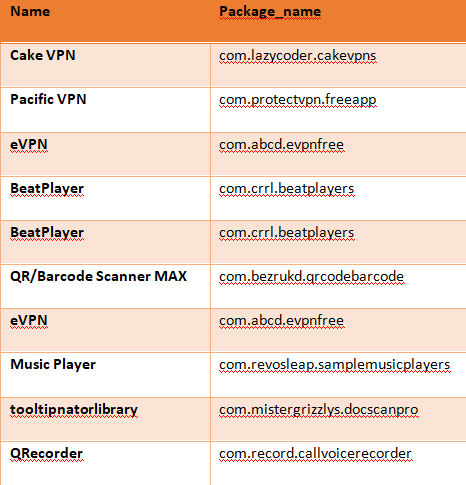

Las 10 apps implicadas y ya eliminadas de Google Play Store

Estos son las diez aplicaciones legítimas y conocidas de código abierto que utilizaron los ciberdelincuentes, según los investigadores, y que ya han sido eliminadas de Google Play Store, según ha confirmado Google.

"El ciberdelincuente que está detrás de Clast82 ha sido capaz de saltarse las protecciones de Google Play utilizando una metodología creativa. Con una simple manipulación de recursos de terceros fácilmente accesibles – como una cuenta de GitHub o una cuenta de FireBase – aprovechó los recursos para eludir las protecciones de Google Play Store. Las víctimas pensaban que estaban descargando una aplicación inocua del mercado oficial de Android, pero lo que realmente recibían era un peligroso troyano que iba directamente a sus cuentas bancarias. La capacidad del dropper para pasar desapercibido demuestra la importancia de contar con una solución de seguridad móvil. No basta con escanear la aplicación durante el periodo de evaluación, ya que un ciberdelincuente puede, y lo hará, cambiar el comportamiento de la aplicación utilizando herramientas de terceros fácilmente disponibles", ha declarado Aviran Hazum, director de investigación de amenazas móviles en Check Point.