Cloudflare, una empresa con sede en Estados Unidos que se vende como la plataforma global que protege y acelera millones de web de todo el mundo ha dado a conocer que ha sido el objetivo del mayor ataque de Denegación de Servicio(DDoS) que ha tenido lugar en la historia de Internet.

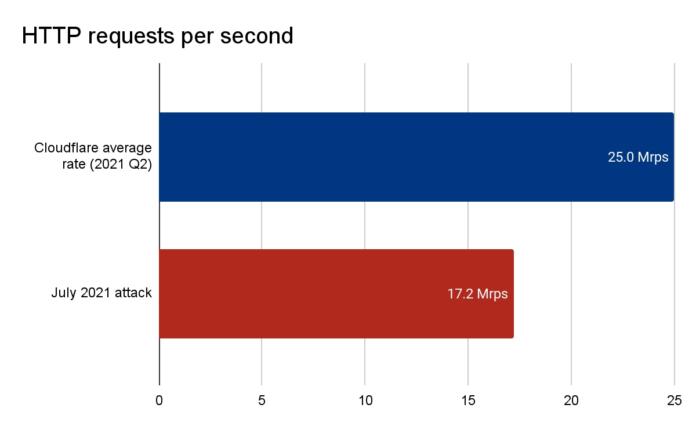

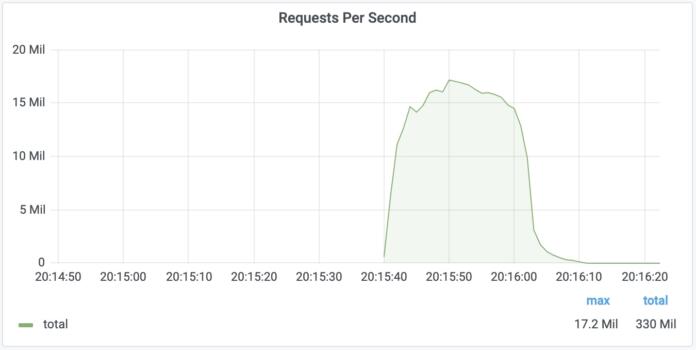

Los ataques de Denegación de Servicio tienen lugar cuando se saturan de forma intencionada los puertos con múltiples flujos de información, el servidor llega a sobrecargarse tanto que no puede continuar prestando servicio. No es que lo deniegue, es que no puede suministrarlo, ante la gigantesca cantidad de solicitudes recibidas. En este ataque en concreto Cloudflare afirma que recibió nada menos que 17,2 millones de peticiones HTTP por segundo. Y resistió como una auténtica campeona, pueden presumir de ello. Pudieron sofocar el ataque masivo mediante su protección DDoS de borde autónomo.

Hay que tener en cuenta la magnitud del ataque en base al servicio que presta esta plataforma, una de las más importantes del mundo. Normalmente recibe unos 25 millones de peticiones legítimas por segundo. Y el número e peticiones destinadas a "tumbarla" alcanza el 68% de las que recibe en circunstancias habituales.

Este ataque fue lanzado por una poderosa botnet, que iba especialmente destinada a un cliente de Cloudflare en la industria financiera.

El tráfico de ataques se originó en más de 20.000 bots en 125 países de todo el mundo. Según las direcciones IP de origen de los bots, casi el 15% del ataque se originó en Indonesia y otro 17% procedía de forma combinada de India y Brasil . Según Cloudfare existen muchísimos dispositivos infectados con malware en estos países, probablemente sin que sus dueñoslo sepan.

Cloudflare considera que la red de bots que originó este ataque masivo es la misma que provocó otro ataque DDoS la semana pasada. Aunque se trata de un "ataquito " si lo comparamos con el de julio. Solo se realizaron menos de8 millones de peticiones por segundo.

Mirai y sus extraordinarios recursos con IoT en los ataques de Denegación de Servicio

Según Cloudfare, aunque no se sabe exactamente quienes son los responsables, alude a un reforzamiento de la red de bots Mirai muy adecuada para la infección dedispositivos IoT (como cámaras del hogar) y routers. Esta red está considerada como una de las más importantes el mundo a la hora de causar ataques DDoS. Se propaga mediante la infección de dispositivos operados por Linux. Más tarde se autopropulasa buscando puertos Telnet abiertos 23 y 2323. Cuando los encuentra, trata de acceder a dispositivos vulnerables mediante la fuerza bruta de credenciales conocidas, como nombres de usuario y contraseñas predeterminados de fábrica.

Solo en julio, los ataques L3/4 Mirai crecieron en un 88% y los ataques L7 en un 9%. Además, según el promedio actual de agosto por día de los ataques Mirai, cabe pensar que los ataques DDoS L7 Mirai y otros ataques de botnet similares aumenten en un 185% y los ataques L3 / 4 en un 71% a finales de este mes. Algunas variantes de última generación de Mirai aprovechan vulnerabilidades Zero-Day. Una vez infectados, los dispositivos monitorean un servidor deCommand&Control (C2) donde se les proporcionan las instrucciones de los objetivos a atacar. Es como disponer de un ejército de soldados abducidos cuyos jefes, los dueños de los rúters y las cámaras, por ejemplo, no tienen ni idea de lo que están haciendo con sus dispositivos.