La compañía de envíos DHL terminó el año pasado siendo la segunda marca más suplantada en los ataques de phishing, solo por detrás de Microsoft, y también es el gancho de una nueva campaña de spam malicioso (malspam) creada para difundir un malware de robo de criptomonedas conocido como BluStealer.

Avast ha sido quien ha alertado de esta ciberamenaza después de que el pasado 10 de septiembre sus investigadores detectaran un pico en la actividad de campañas de malspam que falsificaban el nombre de DHL y de la empresa metalúrgica mexicana General de Perfiles con el fin de generar una falsa sensación de seguridad en los usuarios.

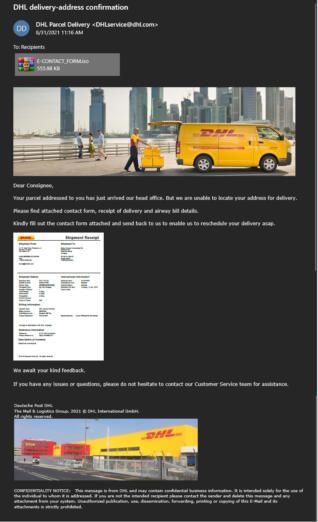

"El correo electrónico informa al usuario de que un paquete ha sido entregado en su oficina central, debido a la ausencia del destinatario en su domicilio habitual. A continuación, se pide al destinatario que rellene un formulario adjunto para cambiar la fecha de entrega del paquete. Cuando el usuario intenta abrir el archivo adjunto, se activa la instalación de BluStealer", explica la compañía de ciberseguridad en un comunicado.

"En el caso de General de Perfiles, las personas a las que se dirige la campaña reciben información por correo electrónico de que han pagado de más en unas facturas y de que se les ha retenido un crédito que se cargará a su próxima compra", prosigue.

Avast afirma haber rastreado y bloqueado alrededor de 12.000 correos electrónicos maliciosos que distribuyen BluStealer. Asimismo, señala que España ha sido uno de los países más afectados por esta campaña, con 574 de estos envíos, junto con otros países como Turquía, Estados Unidos, Argentina, Reino Unido, Italia, Grecia, República Checa y Rumanía.

Qué es exactamente "BluStealer", cómo funciona y cómo evitarlo

En su comunicado, Avast también explica que BluStealer es un keylogger, es decir, un cargador de documentos y un programa de robo de criptomonedas. Todo ello en un único malware que puede robar tanto datos de carteras de criptomonedas, como claves privadas y credenciales, pudiendo hacer que la víctima pierda el acceso a su cartera.

Además, advierte que se ha descubierto que BluStealer detecta las direcciones de criptomonedas copiadas en el portapapeles y las sustituye por las predefinidas por el atacante, de modo que la transferencia de criptomonedas llegará al bolsillo del ciberdelincuente en lugar de al del titular legítimo.

En cuanto al funcionamiento de BluStealer, la firma de ciberseguridad indica que un gran número de las muestras que ha encontrado provienen de una campaña particular que es reconocible a través de un único .NET Loader. "Ambas muestras de correo electrónico contienen archivos adjuntos .iso y URLs de descarga. Los archivos adjuntos contienen los ejecutables del malware junto con el mencionado .NET Loader", apunta.

Finalmente, asegura que los usuarios de Avast One Essentials, Avast Free Antivirus y todas las versiones de pago de Avast están protegidos contra BluStealer y hace dos recomendaciones a los usuarios: desconfiar de los correos electrónicos que dicen incluir facturas de envío o pagarés y no abrir los archivos adjuntos en mensajes inesperados o que no sean de confianza.

"Un viejo truco con un nuevo tipo de amenaza adjunta"

En palabras de Anh Ho, investigador de malware de Avast: "Las criptomonedas son cada vez más populares. La plataforma de intercambio de criptomonedas Crypto.com estima que hay más de 100 millones de personas en todo el mundo que poseen criptomonedas. Además, las transacciones con criptomonedas son más difíciles de rastrear y deshacer. Todo esto hace que los usuarios de criptomonedas sean un objetivo atractivo para los ciberdelincuentes.

"Las campañas de malspam que hemos observado utilizan la ingeniería social, aprovechándose de los nombres de empresas fiables para convencer a la gente de que haga clic en un archivo adjunto. Es un viejo truco con un nuevo tipo de amenaza adjunta, y pedimos a la gente que siga siendo consciente antes de hacer clic en cualquier archivo adjunto".