El ciberataque de ransomware perpetrado el pasado 3 de julio contra la proveedora de servicios IT estadounidense Kaseya VSA dejó sin servicio a más de 1.000 empresas de todo el mundo y fue atribuida al grupo ruso REvil, responsable del ciberataque del pasado 30 de mayo contra la mayor distribuidora de carne del mundo, JBS. Ahora, la compañía de ciberseguridad ESET ha alertado que el ciberataque sufrido por Kaseya siendo utilizado como el gancho de varias campañas de propagación de correos maliciosos que tienen como objetivo captar nuevas víctimas.

De acuerdo a los datos obtenidos durante los últimos días por la telemetría de ESET, España ha sido el país con una mayor tasa de detección de correos maliciosos en algunas de estas campañas. En concreto, acapara el 14,9% del total, frente a otros países como Estados Unidos (12%), Canadá (9.2%), Turquía y Reino Unido (ambas con un 7.2%).

Según apunta la firma de ciberseguridad, el mayor número de muestras detectadas en estas campañas de spam no tiene por qué coincidir con el número de víctimas afectadas por el ransomware REvil en cada país. No obstante, subraya que resulta interesante comprobar cómo España ha estado a la cabeza a la hora de detectar algunas de las muestras relacionadas con este envío de correos.

Entre todas las muestras detectadas y analizadas, ESET destaca las nombradas como Win32/Kryptik.HLPU y Win32/Rozena.AFJ, las cuales señala que son responsables de buena parte de las detecciones y se comunican con el mismo centro de mando y control utilizado por los ciberdelincuentes.

Correos electrónicos con falsas actualizaciones

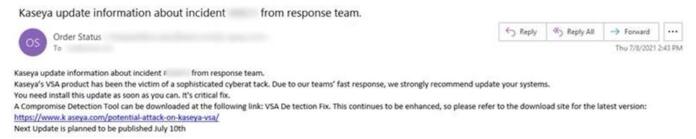

Siguiendo la información de ESET, en muchos de los correos electrónicos que ha detectado se ofrecía una supuesta actualizacion para solucionar la vulnerabilidad del software de Kaseya VSA que utilizaron los ciberdelincuentes para ejecutar el ransomware REvil y cifrar la información de alrededor de 1.500 empresas.

En estos e-mails se puede observar que, tanto en el asunto como en el cuerpo del mensaje, los atacantes mencionan el reciente incidente de seguridad provocado por la vulnerabilidad en Kaseya VSA y proporcionan un enlace para descargar una presunta actualización. A primera vista, el enlace parece ser correcto, pero, en realidad, redirige al usuario a la descarga de Cobalt Strike, una herramienta que, aunque es legítima y se utiliza en tests de intrusión, también es usada por los ciberdelincuentes para conseguir acceso remoto a sistemas comprometidos.

En palabras de Josep Albors, director de investigación y concienciación en ESET España, "Resulta muy sencillo lanzar una campaña de correos de este estilo aprovechando un incidente de seguridad tan importante como el que vimos hace unos días con Kaseya VSA. Es bastante probable que algunos de los usuarios que reciban estos email caigan en la trampa si no se andan con cuidado a la hora de reconocer la procedencia del email, por lo que resulta indispensable contar con una solución de seguridad que sea capaz de identificar estas amenazas por si terminamos pulsando donde no debemos".