El pasado 23 de marzo, el prolífico grupo de hackers Lapsus$ publicó un mensaje en su canal de Telegram para informar que "varios de sus miembros están de vacaciones hasta el 30 de marzo de 2022". "Gracias por entendernos. Intentaremos filtrar cosas lo antes posible", decía su comunicado. A primeras horas de la mañana de este miércoles, Lapsus$ ha anunciado su regreso atribuyéndose la responsabilidad de un ciberataque al gigante de software Globant y compartiendo un archivo torrent que supuestamente contiene alrededor de 70GB de datos de la compañía, que incluyen código fuente, las credenciales de varios administradores de sus sistemas y documentos pertenecientes a sus clientes.

"Regresamos oficialmente de unas vacaciones", ha escrito el grupo nuevamente en su canal de Telegram, donde actualmente acumula alrededor de 54.000 miembros.

La filtración también afectaría a otras grandes empresas

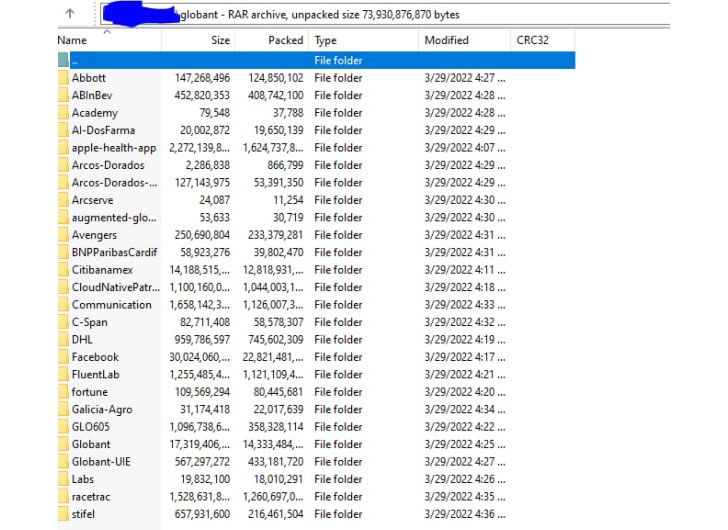

Lapsus$ ha acompañado su publicación de una captura de pantalla que muestra una lista de carpetas con los nombres de empresas que son clientes de Globant y que también estarían afectadas por esta filtración. En ella, aparecen algunas muy importantes – como Facebook, DHL y Aboot – y también hay una carpeta llamada "Apple-health-app".

Amir Hadžipašić, CEO y fundador de SOS Intelligence, ha analizado la filtración de Lapsus$ en declaraciones para ITPro, y ha afirmado que los archivos parecen legítimos y que también incluyen claves privadas cifradas para certificados utilizados para crear aplicaciones de iOS.

"Por lo que he visto hasta ahora, parece un código fuente legítimo para aplicaciones móviles. Parece que también hay microsites internas y datos asociados a ellos, CV y otra información personal", ha señalado Hadžipašić. "Eso no es todo, en la mayoría de los directorios tienen claves privadas completas para certificados. Para mí, esto sería suficiente para levantar un sitio web y servir su SSL, y que sea válido".

"La fuga parece contener las claves privadas del servidor para las plantillas de máquina Azure de Globant, esto podría llevar a un compromiso total de sus servidores si se puede acceder a ellos externamente a través de SSH", ha apuntado el CEO y fundador de SOS Intelligence.

Tal y como indica ITPro, tener acceso a dichos archivos podría comprometer por completo los sistemas de los clientes de las empresas afectadas y hacer que el intento de entrada inicial parezca totalmente legítimo, ya que utiliza la clave de autenticación.

Lapsus$ ha adquirido una gran notoriedad en las últimas semanas por haber hackeado los sistemas de otras grandes empresas tecnológicas como Nvidia, Samsung, Microsoft, Okta o Ubisoft. Su último ciberataque sobre Globant reafirma la capacidad del grupo y, además, se ha producido menos de una semana después de que la Policía de Londres detuviera a siete de sus presuntos miembros, algunos de los cuales eran menores de edad.