Microsoft ha reportado la corrección de una vulnerabilidad encontrada en Exchange Server, que se descubrió a inicios de 2021 y cuya explotación permitió crear reglas de reenvío en las cuentas afectadas. Esto habría permitido de forma eventual que los malos tuvieran acceso a los e-mails entrantes. Lleva por nombre ProxyToken y se identifica como CVE-2021-33766, la falla recibió un puntaje de 6.5/10 según el Common Vulnerability Scoring System (CVSS) según informa NoticiasSeguridad.

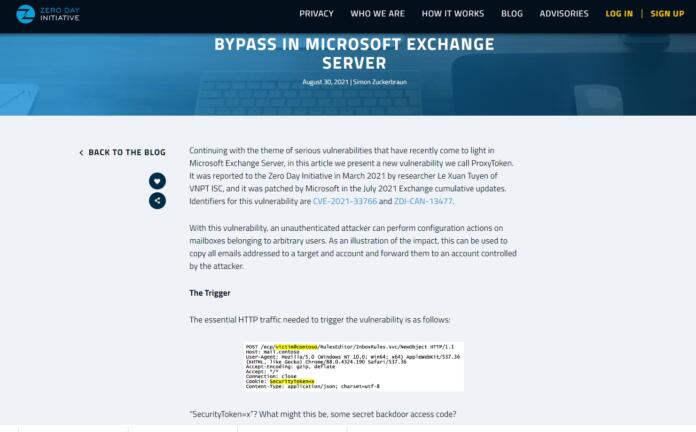

Le Xuan Tuyen, en colaboración con The Zero Day Initiative (ZDI) fue el investigador que la encontró. Según Le, la vulnerabilidad está directamente relacionada con la autenticación de solicitudes a servicios dentro de la aplicación web ecp. ¿Cómo se explota? Con solicitudes creadas para evitar el proceso de autentificación.He aquí una imagen de Zero Day donde hablan del tema. Puedes obtener más información en el blog de ZeroDay: https://www.zerodayinitiative.com/blog/2021/8/30/proxytoken-an-authentication-bypass-in-microsoft-exchange-server

El blog de ZDI informa que “los actores de amenazas no autenticados pueden realizar acciones de configuración arbitrarias en las cuentas email afectadas.” Así, podrían copiar todos los correos electrónicos recibidos por el usuario y mandarlos a una ubicación bajo su control.

El problema deriva de que los sitios que Exchange crea en IIS (front-end y back-end) autentican solicitudes específicas en el momento en el que lafunción de autenticación delegada no está habilitada y se usa una cookie conocida como SecurityToken.

El papel que juega en el problema la cookie SecurityToken

“Cuando el front-end ve la cookie SecurityToken, sabe que solo el back-end es responsable de autenticar esta solicitud. Mientras tanto, el back-end no sabe que necesita autenticar algunas solicitudes entrantes que se basan en la cookie SecurityToken, ya que DelegatedAuthModule no se carga en instalaciones que no se configuraron para usar la función especial de autenticación delegada”, informaZDI.

Es una falla bastante grave porque si los administradores de Exchange establecieran un valor de configuración global para permitir el uso de reglas de reenvío a destinos arbitrarios de Internet, el ataque no requerirá autenticación en el sistema afectado. Recomiendan a los usuarios de implementaciones vulnerables actualizar Exchange a una versión segura.