Los ataques de phishing que suplantan la identidad de empresas de mensajería experimentaron un notable aumento a principios del año pasado y siguen siendo bastante habituales. Prueba de ello es la nueva campaña de phishing que se ha detectado y que utiliza el nombre de Seur para solicitar el pago de unos supuestos gastos de envío redirigiendo a la víctima a una página maliciosa.

La voz de alarma sobre esta nueva estafa la ha dado la Oficina de Seguridad del Internauta (OSI), perteneciente al Instituto Nacional de Seguridad (INCIBE), publicando una alerta en su página web en la que explica los detalles de la misma.

Cómo funciona esta campaña de phishing que suplanta a SEUR

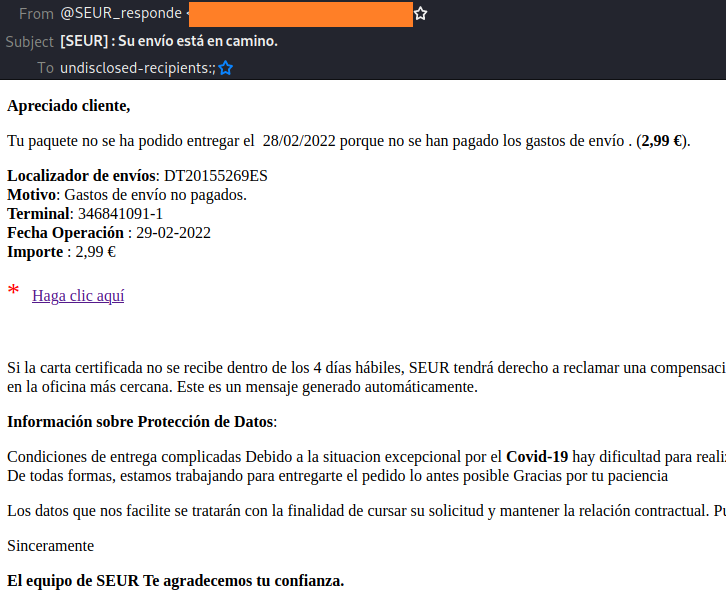

Según explica OSI, este fraude comienza con un correo electrónico fraudulento en el que se informa a los usuarios que tiene un paquete pendiente de ser entregado porque debe abonar el pago de 2,99 euros en concepto de gastos de envío.

Para ello, el e-mail facilita un enlace que redirige a los usuarios a una página que simula ser la web legítima de Seur, donde en un primer momento se les indica que deben introducir varios datos personales (nombre completo, fecha de nacimiento, número de teléfono y dirección completa).

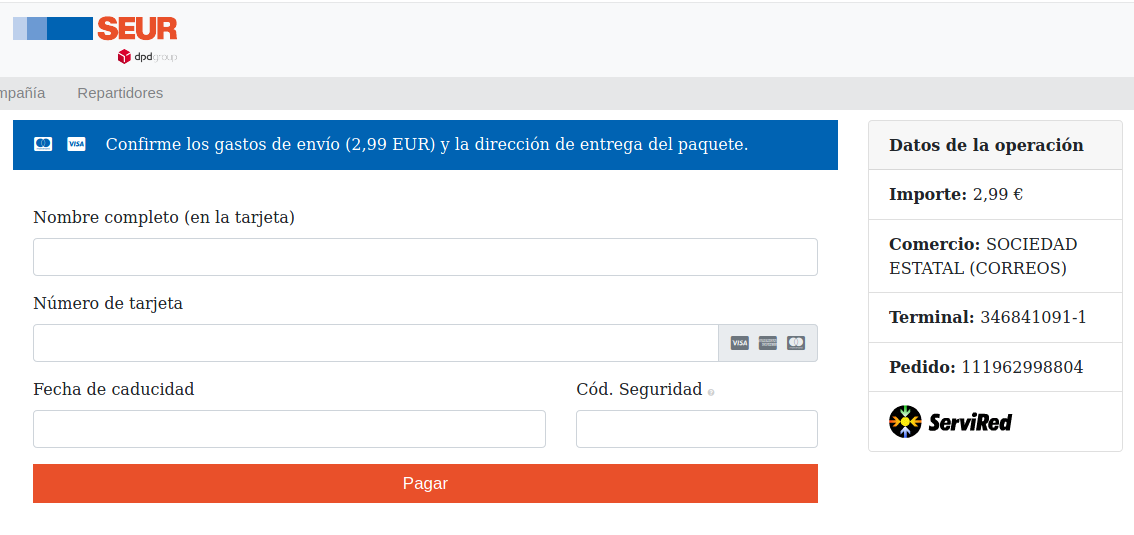

Una vez completados, el usuario es redirigido a una página que contiene un formulario, donde se le solicita que confirme el pago de los gastos de envío ingresando sus datos bancarios. Concretamente, el nombre completo que aparece en la tarjeta, el número de la misma, su fecha de caducidad y el código de seguridad.

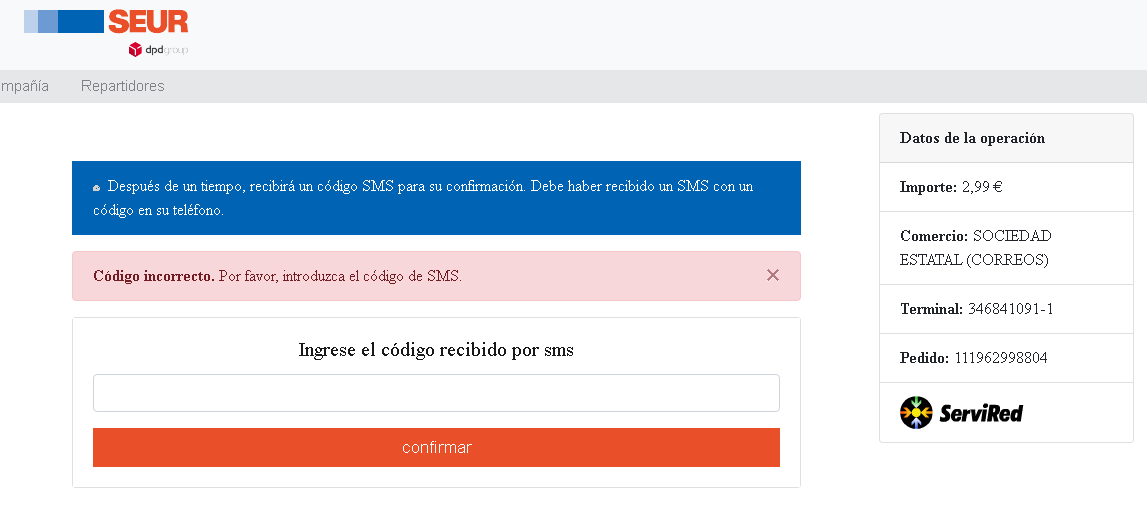

Tras pulsar el botón de "Pagar", el usuario es nuevamente redirigido a una página en la que se le pide un código que supuestamente le debería llegar por SMS. No obstante, OSI apunta que este mensaje nunca le va a llegar, que los ciberdelincuentes utilizan esta estrategia para dotar de mayor credibilidad al proceso de pago y que, en realidad, ya han cumplido su objetivo, hacerse con los datos personales y bancarios de sus víctimas.

La Guardia Civil extiende la alerta sobre este ciberataque de phishing

La Guardia Civil ha difundido la alerta de la Oficina de Seguridad del Internauta a través de su cuenta de Twitter, donde ha resumido las claves de este ciberataque adjuntando el enlace de OSI para advertir a los ciudadanos.

🔊#ALERTA❗Detectada campaña de emails fraudulentos (#phishing) que suplantan a SEUR. Redirigen a una página que simula ser la web legítima de la empresa, la cual solicita realizar un pago de 2,99€ en concepto de gastos de envío del paquete. #NoPiques https://t.co/o12x7BmvO7 pic.twitter.com/lvoDL0L3ke

— Guardia Civil 🇪🇸 (@guardiacivil) March 7, 2022

En caso de haber caído en esta estafa y haber facilitado los datos que se solicitan, OSI recomienda contactar lo antes posible con nuestra entidad bancaria para informarles de lo sucedido. Además, es importante tener en cuenta la guía de consejos que elaboró Seur el año pasado para responder al alto volumen de campañas que suplantaban su identidad y las de otras empresas de logística y transporte y, más importante, para ayudar a los usuarios a no convertirse en víctimas de los ciberdelincuentes.

Ante el volumen de casos de #phishing y #smishing detectados en los últimos meses, hemos elaborado una guía 🧐 en #teloenvíoporSEUR para identificar los mails y SMS fraudulentos 🚨 y evitar caer en ellos.#StopPhishing #NoPiqueshttps://t.co/fHUEAtYrhI

— SEUR (@SEUR) April 13, 2021