La gestión de riesgos en terceras partes se ha convertido en un foco de atención por parte de los CISOs de todas las organizaciones. La evolución de los modelos de negocio, más abiertos e interconectados entre todas las organizaciones, ha incrementado la superficie de exposición frente a este tipo de riesgos.

Fruto de esta mayor exposición, vemos cada vez más noticias de incidentes de ciberseguridad en los que uno de los elementos involucrados ha sido alguna organización externa con las que existía o existe relación. Se trata de casos como el ocurrido recientemente con el fabricante nipón Toyota, que se vio obligado a parar la actividad en todas sus plantas después de que uno de sus proveedores de componentes fuera víctima de un ciberataque, paralizando el sistema de gestión de suministro de piezas.

Durante el segundo semestre de 2021, los ataques que han impactado directamente en la cadena de suministro se incrementaron en un 51%, según un estudio de Grupo NCC.

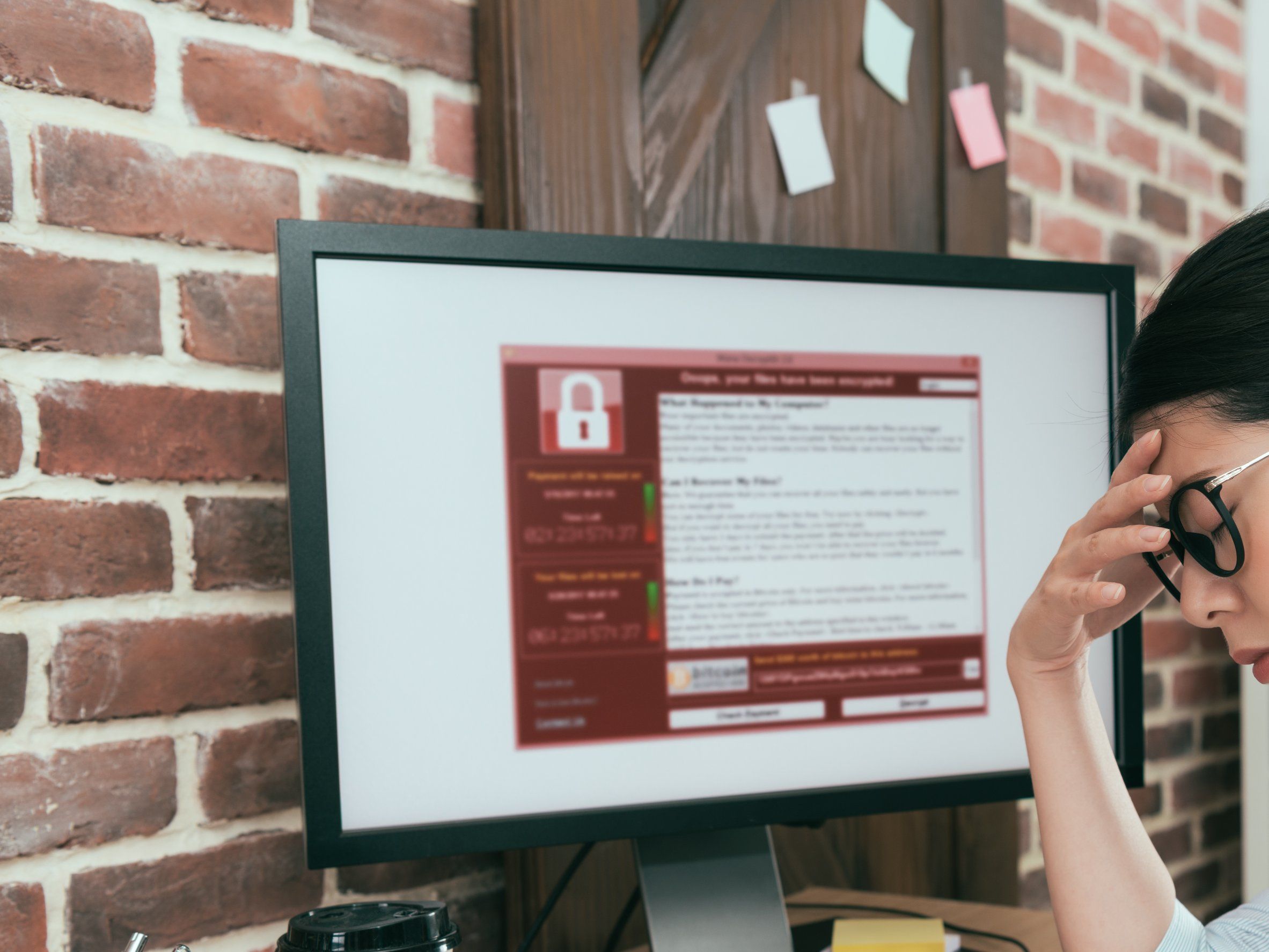

El origen de estos incidentes son vulnerabilidades en recursos y procesos ajenos que intervienen en alguna de las fases de la cadena de valor de servicios propios; esto puede conllevar un impacto directo en la responsabilidad que asume la organización propietaria del servicio a nivel económico, contractual, reputacional o de cumplimiento. De igual manera, la existencia de puntos débiles en proveedores con acceso a nuestros sistemas, puede ser origen, por ejemplo, de una propagación de malware que termine afectando a los servicios proporcionados.

Ante este escenario, parece claro que los terceros también deben de formar parte de la estrategia de protección y monitorización, estableciéndose procesos y controles específicos.

Siendo conscientes de esta realidad, los reguladores se han visto en la necesidad de publicar normativa específica en esta materia. Así, podemos encontrar tanto regulaciones de carácter trasversal (p.e. GDPR), como regulaciones sectoriales (p.e. las Guidelines de la EBA) que imponen nuevos requerimientos que deben ser incorporados en los respectivos marcos de control de cada organización.

De esta forma, durante los últimos años, las entidades más maduras han trabajado en la implantación de marcos de gestión de riesgos en terceras partes, gestión de riesgos en la cadena de suministro o vendor risk management. Bajo todos estos diferentes conceptos, y cada uno tiene sus propios matices, se agrupan los esfuerzos de las organizaciones a la hora de implantar modelos de gestión para este tipo de riesgos.

Nuestra experiencia, estableciendo, revisando y auditando este tipo de programas, nos deja algunas lecciones aprendidas, fundamentales para implantar con éxito estas prácticas:

- Como principio general de diseño, los modelos deben ser útiles para la misión para la que han sido concebidos: gestionar los riesgos en este tipo de relaciones. A pesar de que su adopción ha sido impulsada principalmente por la mencionada regulación, ésta también se ha convertido en una de las principales amenazas, por su deriva hacia enfoques muy formalistas y robustos metodológicamente hablando, que no están aportando el valor esperado a un coste razonable.

- Este tipo de programas deben ser integrales, aportando, por un lado, control durante todo el ciclo de vida de la relación con una gestión end to end; y, por otro lado, contemplando diferentes tipos de mecanismos de control, que son específicos en cada una de las etapas de este ciclo de vida.

- La implementación de este tipo de programas debe tener en cuenta la gestión del cambio necesaria para conseguir que su adopción dentro de la organización no resulte compleja. Su implantación requiere de la participación de múltiples actores dentro de la misma, que deben ser formados e implicados en nuevas formas de trabajo y los procesos.

La gestión de riesgos en terceras partes se está convirtiendo en una necesidad en la que no sólo es urgente empezar a trabajar, sino que es urgente acertar en el modo en que se resuelve.

Para las organizaciones que ya llevan cierto recorrido en la implantación de este tipo de marcos de control, es un buen momento para replantearse sus aproximaciones, desde el punto de vista de la demanda (mayor riesgo, mayor escrutinio, etc.) como desde la experiencia acumulada por ellas mismas y por el mercado. Para aquellas que aún no han comenzado o están en las fases incipientes del proceso, es recomendable apoyarse en las organizaciones con experiencia para evitar los errores que han cometido otros y acortar los plazos para alcanzar los resultados deseados.

Al margen del sector en el que opere una organización, siempre dependerá de terceros para realizar su trabajo y operaciones diarias, e inevitablemente la interacción con ellos les convierte en un claro vector de riesgo. Para afrontarlo, los especialistas en seguridad siguen adaptando sus soluciones para ayudar a las organizaciones a minimizar el impacto y la posibilidad de ciberincidentes a través de la cadena de suministro.