ESET ha emitido este martes un comunicado para advertir que sus investigadores han descubierto un backdoor para macOS, hasta ahora desconocido, que espía a los usuarios de los Macs comprometidos.

Lo han bautizado como CloudMensis y la elección de este nombre se debe a que utiliza exclusivamente los servicios de almacenamiento en la nube pública para comunicarse constantemente con sus operadores y a que usa los meses del año como nombres del directorio.

Según señala la firma de ciberseguridad, sus capacidades reflejan claramente que la intención de los operadores es recopilar información de los Macs de las víctimas mediante la exfiltración de documentos y pulsaciones de teclas, mensajes de correo electrónico y sus archivos adjuntos, el listado de archivos del almacenamiento extraíble y las capturas de pantalla.

CloudMensis es una amenaza para los usuarios de Mac, pero ESET indica que su distribución es altamente limitada, lo que sugiere que se utiliza como parte de una operación dirigida. De hecho, por lo que han visto sus investigadores, los operadores de esta familia de malware despliegan CloudMensis en objetivos específicos de su interés y se aprovechan de vulnerabilidades para eludir las medidas de seguridad integradas en macOS, lo que evidencia que están tratando activamente de maximizar el éxito de sus operaciones de espionaje.

Durante la investigación no se ha encontrado ninguna vulnerabilidad no revelada (de día cero) utilizada por este grupo, por lo que ESET recomienda ejecutar una actualización en los dispositivos Mac para evitar, al menos, que se eviten las medidas de seguridad incorporadas en el propio sistema operativo.

"Todavía no sabemos cómo se distribuye inicialmente CloudMensis y quiénes son los objetivos. La calidad general del código y la falta de ofuscación muestran que los autores pueden no estar muy familiarizados con el desarrollo de amenazas para Mac y no son tan avanzados. Sin embargo, se invirtieron muchos recursos para hacer de CloudMensis una poderosa herramienta de espionaje y una amenaza para los objetivos potenciales", ha afirmado Marc-Etienne Léveillé, investigador de ESET que ha analizado CloudMensis.

CloudMensis puede lanzar 39 comandos desde los Macs comprometidos

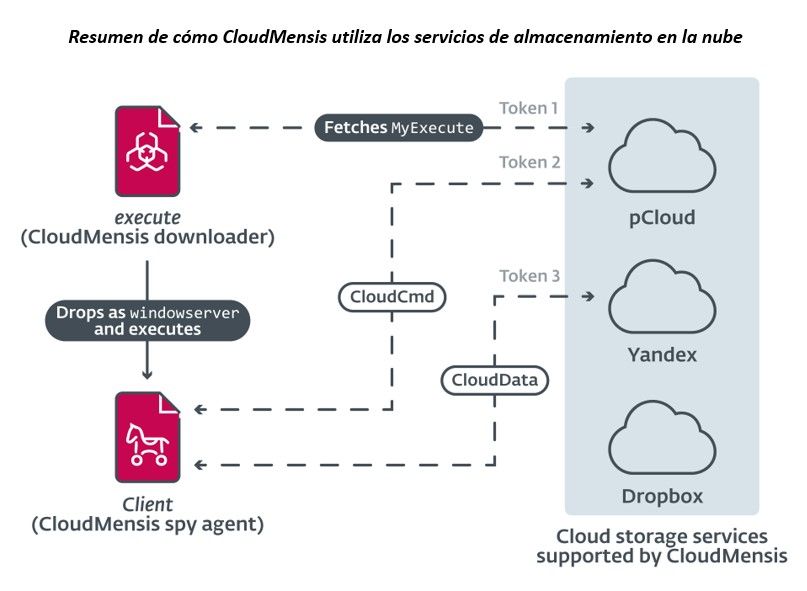

ESET también precisa que CloudMensis utiliza el almacenamiento en la nube tanto para recibir órdenes de sus operadores como para robar archivos y que soporta tres proveedores diferentes: pCloud, Yandex Disk y Dropbox.

La configuración incluida en la muestra analizada contiene tokens de autenticación para pCloud y Yandex Disk, y, al mismo tiempo, los metadatos de los servicios de almacenamiento en la nube utilizados revelan detalles interesantes sobre la operación, como el hecho de que comenzó a transmitir comandos a los bots a partir del 4 de febrero de 2022.

"Una vez que CloudMensis consigue ejecutar código en el sistema objetivo y obtiene privilegios de administrador, ejecuta una primera etapa del malware que se encarga de descargar una segunda fase más funcional desde un servicio de almacenamiento en la nube.

"Esta segunda etapa es un componente mucho más grande, repleta de una serie de funciones para recopilar información del Mac comprometido. La clara intención de los atacantes es exfiltrar documentos, capturas de pantalla, archivos adjuntos en correos electrónicos y otros datos sensibles. En total, hay 39 comandos disponibles actualmente", explica ESET.

La compañía de ciberseguridad también recuerda que ESET ha reconocido recientemente la presencia de software espía dirigido a los usuarios de sus productos y hace solo unos días ha presentado el modo Lockdown en iOS, iPadOS y macOS, que desactiva funciones frecuentemente explotadas para obtener la ejecución de código y desplegar malware.