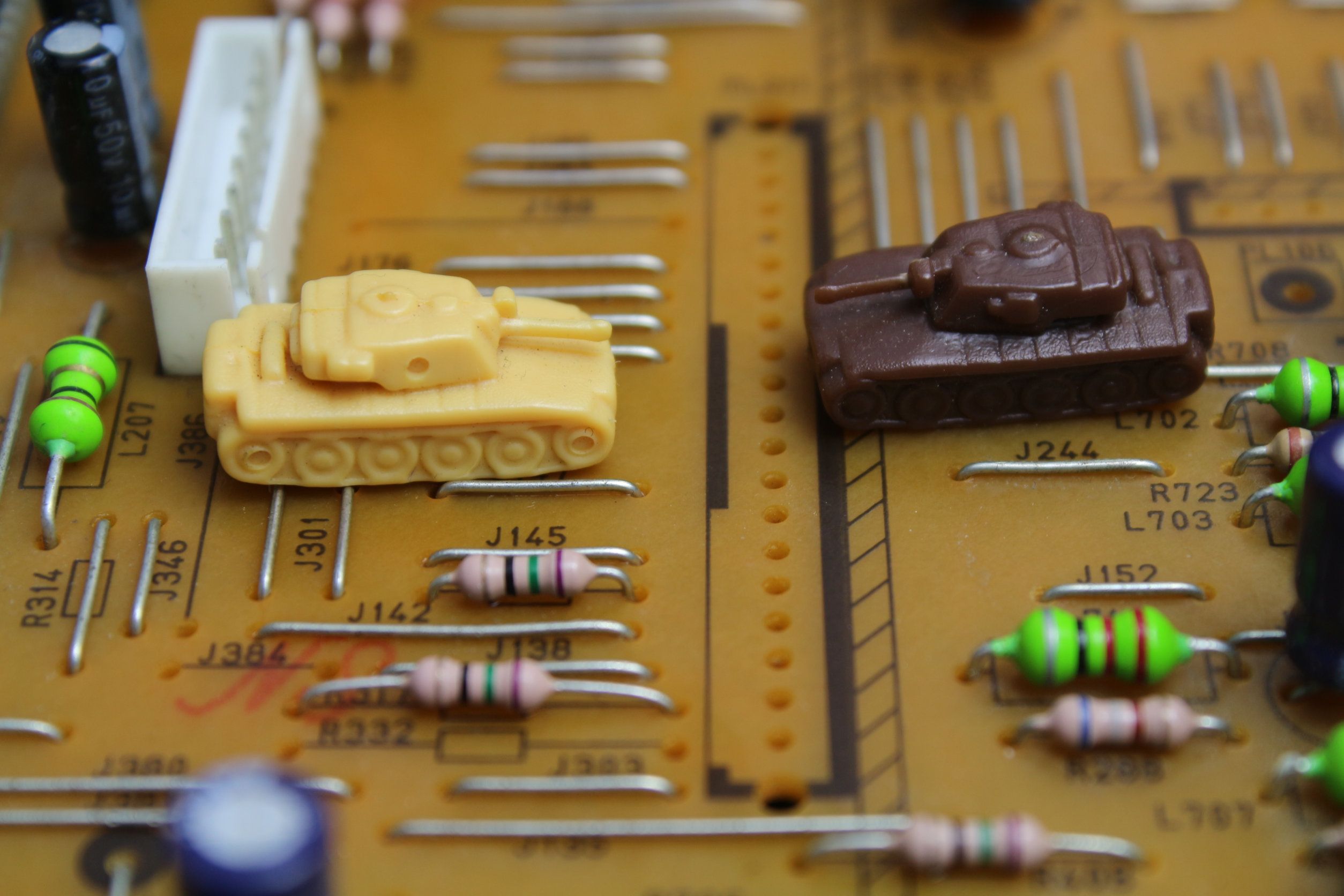

¿Crisis u oportunidad? Las implicaciones de los acontecimientos mundiales para la ciberseguridad

El conflicto entre Rusia y Ucrania ha sido aprovechado por ciberdelincuentes oportunistas, que han adaptado y orientado sus tácticas para sacar provecho de la confusión y la desinformación.